Die VoIP-Technologie hat die Kommunikation von Unternehmen verändert und bietet eine kostengünstige und flexible Alternative zu herkömmlichen Telefonleitungen.

Allerdings birgt VoIP wie jede andere internetbasierte Technologie Sicherheitsrisiken und -bedrohungen.

Wie funktioniert VoIP?

Voice over Internet Protocol (VoIP) ermöglicht die Übertragung von Sprache und Multimedia.

Im Gegensatz zu herkömmlichen Telefonleitungen, die geschaltete Schaltkreise verwenden, werden bei VoIP Datenpakete über IP-Netze gesendet.

Der grundlegende Prozess, wie VoIP funktioniert, wird im Folgenden beschrieben:

- Umwandlung von Sprache in Daten: Wenn Sie über ein VoIP-Telefon sprechen, wird Ihre Stimme durch einen Codec (Coder-Decoder) in digitale Signale umgewandelt. Bei diesem Prozess wird das analoge Sprachsignal digitalisiert.

- Fragmentierung von Paketen: Digitale Signale werden in kleine Datenpakete aufgeteilt. Jedes Paket enthält einen Teil des Gesprächs, Informationen über sein Ziel und die Reihenfolge, in der es wieder zusammengesetzt werden soll.

- Übertragung über das Netz: Datenpakete werden über das IP-Netz (z. B. das Internet oder ein privates Netz) gesendet. Sie können auf verschiedenen Wegen zu ihrem Ziel gelangen und so die Netzauslastung optimieren.

- Neuzusammensetzung und Umwandlung: Sobald die Pakete den Empfänger erreichen, werden sie in der richtigen Reihenfolge wieder zusammengesetzt und in analoge Sprachsignale umgewandelt. Dadurch kann der Empfänger das Gespräch kohärent hören.

- Zustellung: Der Anruf wird an das Gerät des Empfängers übermittelt, sei es ein VoIP-Telefon, ein Computer mit VoIP-Software oder ein herkömmliches Telefon, das an einen VoIP-Adapter angeschlossen ist.

Der VoIP-Betrieb umfasst mehrere kritische Punkte, die zum Schutz der Unternehmenskommunikation gesichert werden müssen.

Die Bedeutung der VoIP-Sicherheit

Die Bedeutung der VoIP-Sicherheit liegt in mehreren Schlüsselfaktoren:

- Vertraulichkeit von Informationen: VoIP-Anrufe können sensible und vertrauliche Informationen enthalten. Ohne angemessenen Schutz können böswillige Akteure diese Kommunikation abfangen, was zu Datenlecks und Unternehmensspionage führen kann.

- Verfügbarkeit der Dienste: Angriffe wie Denial of Service (DoS) können VoIP-Systeme unbrauchbar machen, die Geschäftskommunikation unterbrechen und die Produktivität beeinträchtigen.

- Integrität der Kommunikation: Angriffe können Anrufe verändern oder manipulieren, was zu Missverständnissen und Fehlentscheidungen auf der Grundlage kompromittierter Informationen führt.

- Einhaltung gesetzlicher Vorschriften: In vielen Branchen gibt es Vorschriften, die den Schutz von Kommunikation und persönlichen Daten vorschreiben. Die Sicherung von VoIP hilft dabei, diese Vorschriften einzuhalten und rechtliche Strafen zu vermeiden.

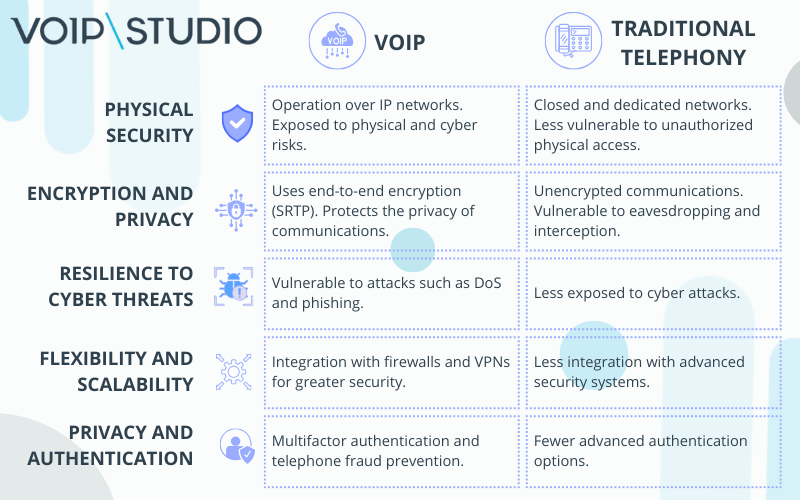

Sicherheitsunterschiede zwischen herkömmlichen Telefoniesystemen und VoIP-Systemen

Die wichtigsten VoIP-Sicherheitsbedrohungen

Obwohl VoIP viele Vorteile für die Unternehmenskommunikation bietet, ist es wichtig, sich der Sicherheitsbedrohungen bewusst zu sein und proaktive Schritte zum Schutz des Systems zu unternehmen.

Die Einführung guter Sicherheitspraktiken, die Schulung der Mitarbeiter und der Einsatz fortschrittlicher Schutztechnologien können dazu beitragen, diese Risiken zu mindern und eine sichere Kommunikation zu gewährleisten.

Abfangen von Anrufen

Das Abhören von Anrufen ist eine der größten Bedrohungen für die VoIP-Sicherheit.

Bei dieser Art von Angriffen, die auch als “Sniffing” oder “Eavesdropping” bezeichnet werden, fängt ein Angreifer Gespräche in Echtzeit ab und belauscht sie ohne das Wissen der Teilnehmer.

- Prävention: Zum Schutz gegen das Abhören von Anrufen ist eine Ende-zu-Ende-Verschlüsselung der VoIP-Kommunikation unerlässlich. Protokolle wie Secure Real-Time Transport Protocol (SRTP) und Transport Layer Security (TLS) sorgen dafür, dass Daten nicht von unbefugten Dritten gelesen werden können.

Denial of Service (DoS)-Angriffe

Denial of Service (DoS)- und Distributed Denial of Service (DDoS)-Angriffe zielen darauf ab, VoIP-Dienste unzugänglich zu machen, indem Server oder das Netz mit übermäßigem Datenverkehr überlastet werden.

- Vorbeugung: Die Implementierung von VoIP-spezifischen Firewalls, Intrusion Detection and Prevention Systems (IDS/IPS) und Quality of Service (QoS)-Kontrollen können dazu beitragen, die Auswirkungen von DoS-Angriffen zu mildern. Notfallpläne und Redundanzen in der Netzwerkinfrastruktur sind ebenfalls von entscheidender Bedeutung.

Phishing und Vishing

Phishing und Vishing (Voice-Phishing) sind Taktiken, mit denen Angreifer Benutzer dazu bringen, vertrauliche Informationen wie Kennwörter, Kreditkartennummern oder persönliche Daten zu erlangen.

- Prävention: Die Schulung der Mitarbeiter in der Erkennung und Handhabung von Phishing- und Vishing-Versuchen ist unerlässlich. Darüber hinaus kann die Einführung robuster Authentifizierungssysteme und -technologien wie die Anrufüberprüfung dazu beitragen, das Risiko zu verringern.

Telekommunikationsbetrug

Dazu gehören böswillige Aktivitäten wie der Diebstahl von VoIP-Diensten oder betrügerische Anrufe. Dies kann zu erheblichen Kosten für Unternehmen führen.

Arten von Betrug

– Gebührenbetrug: Angreifer nutzen VoIP-Systeme, um unbezahlte Ferngespräche zu führen.

– Spoofing: Absendernummern werden gefälscht, um die Identität des Anrufers zu verschleiern.

- Prävention: Zur Bekämpfung des Telekommunikationsbetrugs ist es unerlässlich, den Anrufverkehr kontinuierlich zu überwachen, Grenzwerte und Warnmeldungen festzulegen, um ungewöhnliche Muster zu erkennen, und Authentifizierungs- und Verschlüsselungslösungen einzusetzen. Darüber hinaus können strenge Zugriffsrichtlinien und die regelmäßige Überprüfung der Systemkonfigurationen dazu beitragen, unbefugten Zugriff zu verhindern.

Kriegswahl

Eine Technik, bei der Angreifer mithilfe von Software automatisch eine Reihe von Telefonnummern wählen, um anfällige VoIP-Systeme oder Modems zu finden, die mit Datennetzen verbunden sind. Sobald ein anfälliges System identifiziert ist, können sie versuchen, darauf zuzugreifen, um Informationen zu stehlen oder Dienste zu unterbrechen.

- Prävention: Verwenden Sie robuste Authentifizierungssysteme, um alle mit dem Netzwerk verbundenen Geräte auf dem neuesten Stand zu halten, und überwachen Sie eingehenden Datenverkehr und Verbindungen auf verdächtige Aktivitäten.

Spam über VoIP (SPIT)

Bei Spam über VoIP, auch bekannt als SPIT (Spam over Internet Telephony), handelt es sich um das massenhafte Versenden von unerwünschten Sprachanrufen, ähnlich wie bei E-Mail-Spam. Diese Anrufe können lästig sein und verbrauchen wertvolle Netzwerkressourcen.

- Prävention: Die Einführung von Systemen zum Filtern und Blockieren unerwünschter Anrufe und von Technologien zur Spam-Erkennung kann dazu beitragen, SPIT zu reduzieren.

Malware

Malware ist bösartige Software, die darauf abzielt, Computersysteme zu infiltrieren, zu beschädigen oder abzuschalten. Im VoIP-Kontext kann sie die Sicherheit von Kommunikationssystemen gefährden, indem sie Daten stiehlt, Anrufe abfängt oder Dienstunterbrechungen verursacht.

Häufige Arten von Malware in VoIP

– Trojaner: Verstecken sich in legitimer Software und ermöglichen unbefugten Fernzugriff.

– Ransomware: Verschlüsselt Systemdaten und fordert ein Lösegeld für deren Freigabe.

– Spionageprogramme: Überwacht Benutzeraktivitäten und stiehlt sensible Informationen.

- Vorbeugung: Halten Sie die VoIP-Software auf dem neuesten Stand und verwenden Sie robuste Antiviren- und Anti-Malware-Lösungen. Die Aufklärung der Mitarbeiter über sichere Internet- und E-Mail-Praktiken und die Einführung von Sicherheitsmaßnahmen wie Zugangskontrolle und Netzwerksegmentierung sind ebenfalls von entscheidender Bedeutung.

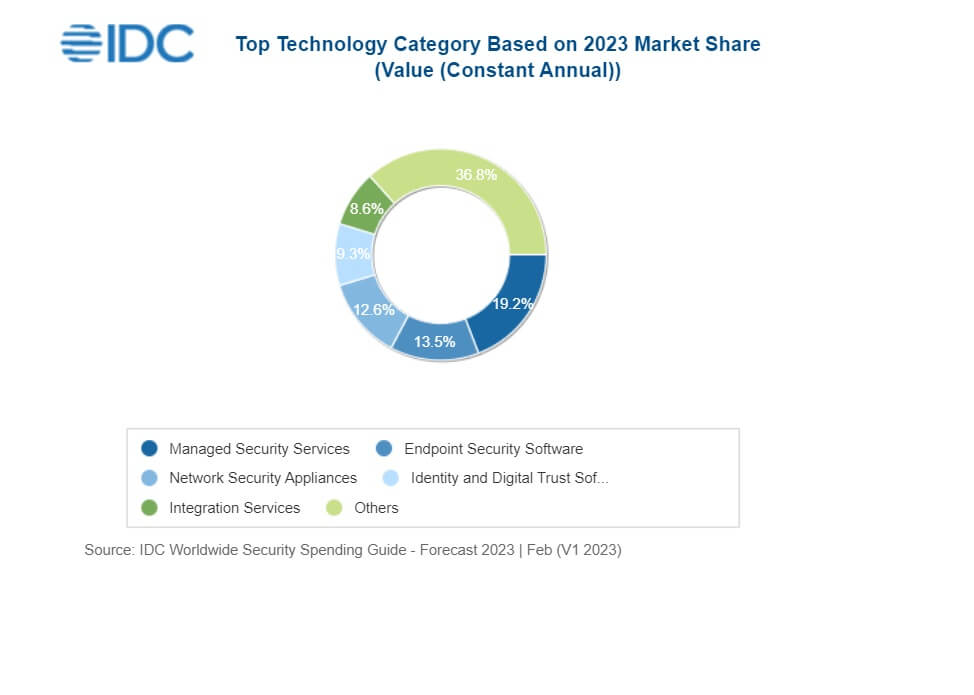

Investitionen in die Cybersicherheit wachsen exponentiell

Laut dem Global Security Spending Guide der International Data Corporation (IDC) werden sich die weltweiten Ausgaben für Sicherheitslösungen und -dienstleistungen im Jahr 2023 auf 219 Milliarden US-Dollar belaufen, was einem Anstieg von 12,1 % im Vergleich zu 2022 entspricht.

Die Investitionen in Hardware, Software und Dienstleistungen im Bereich Cybersicherheit werden bis 2026 fast 300 Milliarden US-Dollar erreichen.

Die ständige Bedrohung durch Cyberangriffe ist der Grund für diesen Anstieg der Investitionen, für die Forderung nach einer sicheren hybriden Arbeitsumgebung und für die Notwendigkeit, die Anforderungen an die Datenverwaltung und den Datenschutz zu erfüllen.

Bewährte Verfahren zur Sicherung der VoIP-Kommunikation

Unternehmen können ihre VoIP-Systeme wirksam vor verschiedenen Bedrohungen schützen und die Sicherheit und Vertraulichkeit ihrer Kommunikation gewährleisten, indem sie diese bewährten Verfahren befolgen.

Verwendung von Verschlüsselung bei Anrufen

Die Verschlüsselung ist für den Schutz der Vertraulichkeit der VoIP-Kommunikation unerlässlich. Ohne sie können Sprachdatenpakete von Angreifern abgefangen und gelesen werden.

- Verschlüsselungsprotokolle: Verwenden Sie Protokolle wie Secure Real-Time Transport Protocol (SRTP) zur Verschlüsselung von Sprachübertragungen und Transport Layer Security (TLS) zum Schutz des Signalisierungsverkehrs.

- Implementierung: Sicherstellen, dass alle VoIP-Geräte und -Anwendungen diese Verschlüsselungsprotokolle unterstützen und verwenden – Systeme so konfigurieren, dass die gesamte Kommunikation standardmäßig verschlüsselt ist.

Implementierung von Firewalls und VPNs

Firewalls und virtuelle private Netzwerke (VPNs) sind unerlässlich, um die VoIP-Infrastruktur vor unbefugtem Zugriff und Angriffen zu schützen.

- Firewalls: Implementieren Sie VoIP-spezifische Firewalls, die den Sprachverkehr verwalten und filtern können, so dass nur rechtmäßiger Verkehr zugelassen und unberechtigte Zugriffsversuche blockiert werden.

- VPNs: Verwenden Sie VPNs, um den gesamten VoIP-Verkehr zwischen verschiedenen Standorten zu verschlüsseln. Dies ist für Außendienstmitarbeiter oder Zweigstellen unerlässlich, da ein VPN gewährleistet, dass die Kommunikation auch bei der Nutzung öffentlicher Netze sicher ist.

Authentifizierung und Zugangskontrolle

Eine starke Authentifizierung und Zugangskontrolle sind unerlässlich, um den unbefugten Zugriff auf VoIP-Systeme zu verhindern.

- Multi-Faktor-Authentifizierung (MFA): Implementieren Sie MFA, um eine zusätzliche Sicherheitsebene zu schaffen. Verwenden Sie zusätzlich zu Passwörtern Sicherheits-Tokens, Authentifizierungsanwendungen oder biometrische Daten, um die Identität des Benutzers zu überprüfen.

- Rollenbasierte Zugriffskontrolle (RBAC): Erstellen Sie Richtlinien, um sicherzustellen, dass nur autorisierte Benutzer auf bestimmte Funktionen oder Daten innerhalb des VoIP-Systems zugreifen können. Weisen Sie Berechtigungen auf der Grundlage von Aufgabenbereichen zu und überprüfen Sie diese Zuweisungen regelmäßig.

- 2-Faktoren-Authentifizierung (2FA): Die Zwei-Faktor-Authentifizierung, auch bekannt als zweistufige Authentifizierung, ist ein Sicherheitssystem, bei dem der Benutzer aufgefordert wird, seine Identität auf zwei verschiedene Arten zu überprüfen, anstatt nur einen Benutzernamen und ein Passwort zu verwenden.

HINWEIS: Wenn Sie bereits ein Konto bei VoIPstudio haben und erfahren möchten, wie Sie die 2FA-Authentifizierung implementieren können, klicken Sie auf diesen Link.

Software-Updates und Patches

Es ist wichtig, dass Sie Ihre VoIP-Software immer auf dem neuesten Stand halten, um sich vor bekannten Schwachstellen und neuen Bedrohungen zu schützen.

- Regelmäßige Updates: Konfigurieren Sie Ihre Systeme so, dass sie automatisch die neuesten Sicherheitsupdates erhalten und anwenden. Dazu gehören VoIP-Software, Betriebssysteme und andere zugehörige Komponenten.

- Patch-Verwaltung: Implementieren Sie einen Plan zur Patch-Verwaltung, um sicherzustellen, dass alle VoIP-Anwendungen und -Geräte umgehend die erforderlichen Sicherheits-Patches erhalten. Führt Tests in kontrollierten Umgebungen durch, bevor kritische Systeme gepatcht werden, um unerwartete Ausfälle zu vermeiden.

Technologien und Tools zur Verbesserung der VoIP-Sicherheit

Sicherheitsprotokolle (SIP-TLS, SRTP)

Diese Protokolle sind für den Schutz der VoIP-Kommunikation gegen Abhören und andere Angriffe unerlässlich.

– SIP-TLS (Session Initiation Protocol-Transport Layer Security)

Dieses Protokoll verschlüsselt VoIP-Anrufaufbau- und Steuersignale und schützt sie so vor Abhören und Manipulation. Mithilfe von TLS werden SIP-Signale über einen sicheren Kanal gesendet, wodurch sichergestellt wird, dass Anrufverhandlungen und Steuerdaten geschützt sind.

– SRTP (Secure Real-Time Transport Protocol):

SRTP ist eine Erweiterung von RTP (Real-Time Transport Protocol), die Verschlüsselung, Authentifizierung und Wiedergabeschutz für Sprachdaten bietet. Dieses Protokoll stellt sicher, dass Sprachpakete während der Übertragung nicht abgefangen oder verändert werden können.

Systeme zur Erkennung und Verhinderung von Eindringlingen (IDS/IPS)

Intrusion Detection and Prevention Systems (IDS/IPS) sind für die Überwachung und den Schutz von VoIP-Netzwerken vor unbefugtem Zugriff und bösartigen Aktivitäten unerlässlich.

– IDS (Intrusion Detection System)

Ein IDS überwacht den Netzwerkverkehr auf verdächtige Aktivitäten und mögliche Sicherheitsverstöße. Es kann Warnmeldungen generieren, wenn ein anormales Verhalten festgestellt wird, und ermöglicht so eine schnelle Reaktion zur Untersuchung und Entschärfung potenzieller Bedrohungen.

– IPS (Intrusion Prevention System)

Ein IPS erkennt verdächtige Aktivitäten und kann Angriffe automatisch verhindern. Dies kann das Blockieren von bösartigem Datenverkehr, das Beenden von kompromittierten Sitzungen und die Durchsetzung von Sicherheitsrichtlinien in Echtzeit umfassen.

VoIP-Integration

VoIP-spezifische IDS/IPS sind darauf ausgelegt, den Sprach- und Signalverkehr zu verstehen und zu analysieren, um Bedrohungen zu erkennen und auf sie zu reagieren, die speziell auf Kommunikationssysteme abzielen.

Lösungen für das Sicherheitsmanagement

Die Implementierung von Sicherheitsmanagementlösungen hilft Unternehmen bei der Umsetzung und Aufrechterhaltung eines umfassenden und proaktiven Ansatzes für die VoIP-Sicherheit.

– Systeme zur Verwaltung von Sicherheitsinformationen und Ereignissen (SIEMs)

SIEMs sammeln und analysieren Sicherheitsereignisdaten aus verschiedenen Quellen, einschließlich VoIP-Geräten, um einen konsolidierten Überblick über die Sicherheitslage des Unternehmens zu geben. Sie erleichtern die Erkennung von Bedrohungen, die Untersuchung von Vorfällen und die Einhaltung von Vorschriften.

– Unified Threat Management (UTM)-Plattformen

UTM-Lösungen integrieren mehrere Sicherheitsfunktionen in einer einzigen Plattform, darunter Firewall, IPS, Antivirus, Webfilter und VPN. Sie vereinfachen die Sicherheitsverwaltung und bieten einen umfassenderen Schutz für VoIP-Systeme.

– Überwachung und Rechnungsprüfung

Die Implementierung von Tools zur kontinuierlichen Überwachung und Prüfung hilft, die Sicherheit von VoIP-Systemen zu gewährleisten. Diese Tools können Schwachstellen identifizieren, die Einhaltung von Sicherheitsrichtlinien sicherstellen und detaillierte Berichte über den Sicherheitsstatus liefern.

VoIPstudio, VoIP-Anbieter, der die Sicherheit Ihrer Geschäftskommunikation gewährleistet

Wir sind ein VoIP-Anbieter für Unternehmenskommunikation, der sich durch seinen Fokus auf Sicherheit auszeichnet. Wir wenden eine Reihe von Maßnahmen an, die VoIPstudio zu einer zuverlässigen und sicheren Option für Unternehmen machen. Wir sind immer bestrebt, Ihre VoIP-Kommunikation vor Bedrohungen und Schwachstellen zu schützen.

Hier sind einige Gründe, warum wir eine sichere Kommunikation gewährleisten:

Verschlüsselung der Daten

Wir verwenden eine robuste Verschlüsselung, um Anrufe und Daten, die über Ihr Netz übertragen werden, zu schützen.

Dazu gehört die Verwendung von sicheren Protokollen wie SIP-TLS (Transport Layer Security) und SRTP (Secure Real-time Transport Protocol). Damit wird sichergestellt, dass die Kommunikation nicht von Dritten abgefangen oder belauscht werden kann.

Authentifizierung und Autorisierung

Wir setzen starke Authentifizierungs- und Autorisierungsmechanismen ein, um sicherzustellen, dass nur autorisierte Benutzer auf das System zugreifen können.

Es verhindert den unbefugten Zugriff und stellt sicher, dass die Benutzer korrekt identifiziert werden, bevor eine Aktivität zugelassen wird.

Sichere Infrastruktur

Bei VoIPstudio unterhalten wir eine hochsichere Infrastruktur mit Datenzentren, die internationale Sicherheitsstandards erfüllen.

Diese Rechenzentren verfügen über mehrere physische und digitale Schutzschichten. Dazu gehören fortschrittliche Firewalls, Systeme zur Erkennung und Verhinderung von Eindringlingen und eine ständige Überwachung.

Einhaltung von Vorschriften

Der Dienst erfüllt verschiedene internationale Vorschriften und Sicherheitsstandards wie die GDPR (General Data Protection Regulation). Er stellt sicher, dass der Umgang mit persönlichen und geschäftlichen Daten mit den strengsten Best Practices und Vorschriften übereinstimmt.

Datensicherung und -wiederherstellung

VoIPstudio bietet Lösungen zur Datensicherung und -wiederherstellung, die wichtige Informationen vor Verlust oder Beschädigung schützen.

Dazu gehören regelmäßige Backups und Notfallpläne, um die Auswirkungen von Sicherheitsvorfällen zu minimieren.

Regelmäßige Updates und Patches

Unsere Plattform wird mit den neuesten Sicherheitspatches und Updates auf dem neuesten Stand gehalten.

Der Schutz vor neuen Schwachstellen und Bedrohungen, die die Systemsicherheit gefährden können, ist von entscheidender Bedeutung.

Kontinuierliche Überwachung und Analyse

VoIPstudio überwacht Ihr Netzwerk und Ihre Dienste kontinuierlich, um verdächtige Aktivitäten oder Eindringungsversuche schnell zu erkennen und darauf zu reagieren.

Diese proaktive Überwachung ermöglicht die frühzeitige Erkennung von Bedrohungen und die Durchführung von Abhilfemaßnahmen, bevor sie zu ernsthaften Problemen werden.

Unterstützung und Sicherheitsbewusstsein

VoIPstudio bietet auch Unterstützung und Ressourcen, um seinen Kunden zu helfen, vernünftige Sicherheitspraktiken in ihrer täglichen Kommunikation zu verstehen und anzuwenden. Das Unternehmen fördert eine Sicherheitskultur im gesamten Unternehmen.

Entdecken Sie VoIPstudio, die perfekte VoIP-Business-Kommunikationslösung für Ihr Unternehmen.

- 30 Tage kostenlos. Probieren Sie es aus und lassen Sie sich überzeugen.

- Es ist keine Kreditkarte erforderlich. Keine Verpflichtung.

- Unbegrenzte Anzahl von Benutzern.

- Beinhaltet 200 Gesprächsminuten.

- Kostenlose interne Anrufe.

Häufig gestellte Fragen und Antworten zur VoIP-Sicherheit

– Ist es sicher, VoIP für meine Geschäftskommunikation zu nutzen?

Ja, VoIP kann sicher sein, wenn die Sicherheitsmaßnahmen richtig umgesetzt werden. Es ist von entscheidender Bedeutung, eine Ende-zu-Ende-Verschlüsselung zum Schutz der Sprach- und Datenkommunikation zu verwenden, VoIP-spezifische Firewalls zu konfigurieren und starke Authentifizierungs- und Eindringungserkennungssysteme einzusetzen, um die Risiken zu mindern.

– Was sind die wichtigsten Sicherheitsbedrohungen im Zusammenhang mit VoIP?

Zu den wichtigsten Bedrohungen gehören das Abhören von Anrufen, Denial-of-Service-Angriffe (DoS), Phishing und Vishing, Telekommunikationsbetrug sowie die Anfälligkeit für Malware und Spam über VoIP (SPIT). Die Implementierung von Sicherheitsprotokollen wie SIP-TLS und SRTP, gute Zugriffsverwaltungspraktiken und Software-Updates helfen, diese Bedrohungen zu mindern.

– Wie kann ich mein VoIP-System gegen Angriffe von außen schützen?

Um Ihr VoIP-System zu schützen, sollten Sie VoIP-spezifische Firewalls implementieren, VPNs zur Verschlüsselung des Datenverkehrs konfigurieren und fortschrittliche Sicherheitslösungen wie IDS/IPS einsetzen, um Eindringversuche zu erkennen und zu verhindern. Achten Sie außerdem darauf, dass die gesamte zugehörige Software auf dem neuesten Stand ist, und schulen Sie die Benutzer in sicheren Verfahren.

– Welche Sicherheitsmaßnahmen sind für sichere VoIP-Anrufe unerlässlich?

Eine starke Verschlüsselung wie SRTP ist unerlässlich, um die Privatsphäre von Anrufen zu schützen, eine Multi-Faktor-Authentifizierung für den Zugang zu VoIP-Systemen zu konfigurieren und Richtlinien für eine sichere Passwortverwaltung zu implementieren. Darüber hinaus sind regelmäßige Sicherheitsprüfungen und eine schnelle Reaktion auf Vorfälle unerlässlich.

– Welche zusätzlichen Vorteile bietet VoIP in Bezug auf die Sicherheit im Vergleich zu herkömmlichen Telefonanlagen?

VoIP bietet Vorteile wie die Integration mit IT-Sicherheitssystemen, die Überwachung und Analyse des Datenverkehrs in Echtzeit, um Anomalien zu erkennen, und die schnelle Bereitstellung von Sicherheitsupdates. Darüber hinaus ermöglicht VoIP die Implementierung fortschrittlicher Sicherheitsmaßnahmen wie End-to-End-Verschlüsselung und Multi-Faktor-Authentifizierung, die in herkömmlichen Telefonsystemen schwieriger zu implementieren sind.